Was ist IT-Grundschutz?

IT-Grundschutz ist ein standardisiertes Sicherheitskonzept, das vom Bundesamt für Sicherheit in der Informationstechnik (BSI) in Deutschland entwickelt wurde.

Es handelt sich um ein Rahmenwerk, das Organisationen dabei unterstützt, notwendige Sicherheitsmaßnahmen zu identifizieren und umzusetzen, um ihre IT-Systeme und Daten zu schützen.

IT-Grundschutz bietet einen strukturierten Ansatz für die Cybersicherheit, der Organisationen hilft, Cyberangriffe und Datenverstöße zu verhindern.

Es ist ein wichtiger Schritt zur Gewährleistung der Sicherheit und Integrität von IT-Systemen und Daten.

Warum ist der IT-Grundschutz wichtig?

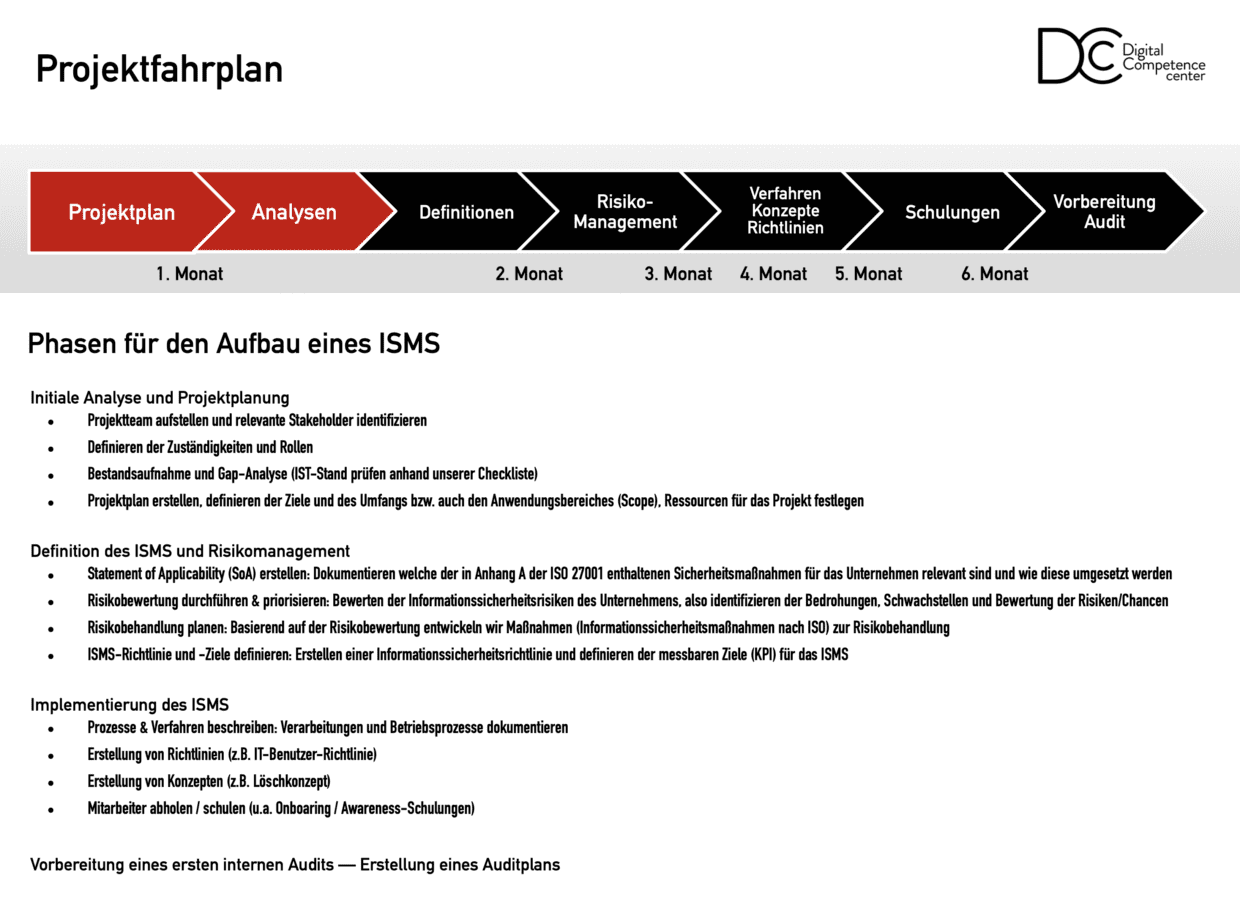

Der IT-Grundschutz dient dazu, Organisationen eine strukturierte Methodik zur Verfügung zu stellen, um die Sicherheit ihrer IT-Systeme und Daten zu gewährleisten. Er bietet eine umfassende Sammlung von Sicherheitsmaßnahmen, die als Leitfaden für die Implementierung von Informationssicherheits-Managementsystemen (ISMS) dienen.

Der IT-Grundschutz ist nicht nur eine Darstellung des Standes der Technik, sondern auch ein praxisorientiertes Rahmenwerk, das Organisationen hilft, Schwachstellen zu identifizieren und zu beheben, Risiken zu minimieren und die Cybersicherheitsresilienz zu stärken. Durch die Anwendung der IT-Grundschutz-Standards können Unternehmen sicherstellen, dass ihre Sicherheitsmaßnahmen den aktuellen technologischen Entwicklungen und Bedrohungen entsprechen. Dies macht den IT-Grundschutz zu einem wichtigen Instrument für die Sicherstellung der Informationssicherheit in der modernen digitalen Welt.

IT-Grundschutz-Bausteine und BSI-Standards

Die IT-Grundschutz-Bausteine sind in zehn unterschiedliche Schichten aufgeteilt und reichen thematisch von Anwendungen (APP) über Industrielle IT (IND) bis hin zu Sicherheitsmanagement (ISMS).

Die BSI-Standards 200-1, 200-2 und 200-3 sind die grundlegenden Veröffentlichungen des IT-Grundschutzes und bieten eine praxisnahe Anleitung für die Umsetzung von Sicherheitsmaßnahmen.

Der BSI-Standard 200-1 beschreibt die grundlegenden Anforderungen an ein Informationssicherheits-Managementsystem (ISMS) und erläutert, welche Komponenten ein ISMS enthalten sollte.

Der BSI-Standard 200-2 bildet die Basis der IT-Grundschutz-Methodik zum Aufbau eines ISMS.

IT-Grundschutz-Kataloge und Grundschutz-Kompendium

Das IT-Grundschutz-Kompendium ist die zweite grundlegende Veröffentlichung des IT-Grundschutzes und enthält die IT-Grundschutz-Bausteine.

Das Kompendium wird regelmäßig aktualisiert und enthält detaillierte Informationen und Erläuterungen zur Umsetzung der Anforderungen der verschiedenen Bausteine.

Die IT-Grundschutz-Kataloge bieten eine Übersicht über die verschiedenen Bausteine und ihre Anforderungen.

Sie helfen Organisationen bei der Identifizierung von Risiken und der Umsetzung von Sicherheitsmaßnahmen.

Die IT-Grundschutz-Bausteine umfassen verschiedene Bereiche, darunter beispielhaft Anwendungen (APP), Industrielle IT (IND), Sicherheitsmanagement (ISMS), Netzwerke und Kommunikation (NET), sowie Personal und Organisation (ORP). Diese Bausteine bieten spezifische Anleitungen zur Absicherung der jeweiligen Bereiche und unterstützen Organisationen dabei, ihre IT-Systeme umfassend zu schützen.

Implementierung und Kontinuierliche Überprüfung

Die Implementierung von IT-Grundschutz umfasst die Bewertung des aktuellen Sicherheitsstatus, die Identifizierung von Lücken und die Umsetzung von Maßnahmen zur effektiven Risikominderung.

Die kontinuierliche Überprüfung und Verbesserung sind integraler Bestandteil des Erfolgs von IT-Grundschutzinitiativen.

Organisationen müssen Sicherheitskontrollen regelmäßig evaluieren, aufkommende Bedrohungen überwachen und ihre Schutzstrategien aktualisieren, um sich an die sich entwickelnden Cyber-Risiken anzupassen.

Durch regelmäßige Überarbeitung und Verbesserung ihrer Sicherheitsmaßnahmen können Unternehmen sicherstellen, dass ihre Abwehrmechanismen robust und effektiv gegen eine ständig weiterentwickelnde Bedrohungslandschaft bleiben.

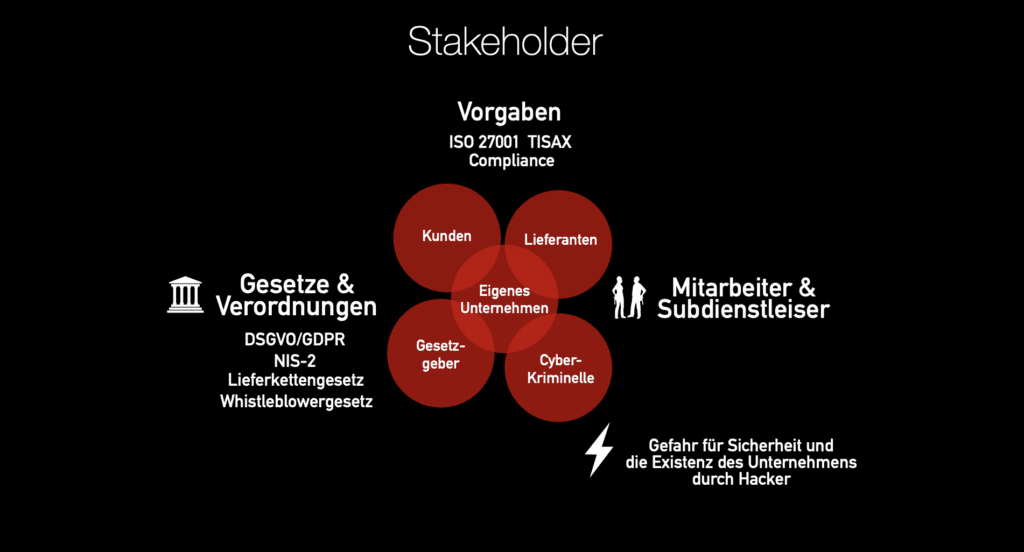

Der IT-Grundschutz und die technischen und organisatorischen Maßnahmen (TOM) aus der Datenschutz-Grundverordnung (DSGVO) weisen zahlreiche Parallelen auf. Beide Konzepte zielen darauf ab, die Sicherheit von IT-Systemen und Daten zu gewährleisten, jedoch mit unterschiedlichen Schwerpunkten.

IT-Grundschutz konzentriert sich auf die allgemeine Informationssicherheit und bietet eine umfassende Sammlung von Sicherheitsmaßnahmen, während die TOM speziell auf den Schutz personenbezogener Daten abzielen.

Ein konkretes Beispiel für ein gemeinsames Schutzziel ist die Vertraulichkeit von Daten. Sowohl der IT-Grundschutz als auch die TOM fordern Maßnahmen zur Zugangskontrolle, um sicherzustellen, dass nur autorisierte Personen Zugriff auf sensible Informationen haben.

Ein weiteres Beispiel ist die Integrität der Daten. Beide Ansätze betonen die Notwendigkeit von Maßnahmen zur Sicherstellung, dass Daten nicht unbefugt verändert oder gelöscht werden können. Dies kann durch den Einsatz von Kryptographie und Protokollen zur Datenüberprüfung erreicht werden.

Bei der Verfügbarkeit von Daten gibt es ebenfalls Überschneidungen. IT-Grundschutz und TOM sehen vor, dass Systeme und Daten auch im Falle von Störungen oder Angriffen verfügbar bleiben. Dies wird durch Maßnahmen wie Business Continuity Management und Notfallpläne erreicht.

Die IT-Grundschutz-Bausteine und die TOM bieten Organisationen spezifische Leitlinien zur Umsetzung dieser Schutzziele. Beispielsweise kann ein Unternehmen durch die Implementierung von Netzwerksicherheitsmaßnahmen sowohl den Anforderungen des IT-Grundschutzes als auch der DSGVO gerecht werden.

Insgesamt ergänzen sich IT-Grundschutz und TOM, indem sie Organisationen helfen, umfassende Sicherheitsstrategien zu entwickeln, die sowohl die Informationssicherheit als auch den Datenschutz abdecken.

Kontaktieren Sie Ihre Informationssicherheitsberater

Sind Sie bereit, die Sicherheit Ihrer IT-Systeme zu optimieren und Ihre Organisation vor Cyberbedrohungen zu schützen? Unsere erfahrenen Informationssicherheitsberater stehen Ihnen zur Seite, um maßgeschneiderte Lösungen für Ihre Sicherheitsanforderungen zu entwickeln. Besuchen Sie unsere Webseite informationssicherheitsberater-muenchen.de und erfahren Sie, wie wir Ihnen helfen können, die IT-Grundschutz-Standards effektiv umzusetzen. Vertrauen Sie auf unsere Expertise und sichern Sie Ihre Informationswerte noch heute!

Business Continuity Management und ISO 27001-Zertifikat

Ein Business Continuity Management System (BCMS) ist ein wichtiger Bestandteil des IT-Grundschutzes und hilft Organisationen, ihre Geschäftsprozesse auch in Krisensituationen aufrechtzuerhalten.

Eine ISO 27001-Zertifizierung auf der Basis von IT-Grundschutz ist sowohl für die Standard-Absicherung als auch für die Kern-Absicherung möglich.

Für den Nachweis einer erfolgreichen Umsetzung der Basis-Absicherung bietet das BSI ein Testat an.

Voraussetzung für die Vergabe eines ISO 27001-Zertifikats auf der Basis von IT-Grundschutz ist eine Überprüfung durch einen vom BSI zertifizierten ISO 27001-Grundschutz-Auditor.

Der Maßnahmenkatalog der ISO/IEC 27002 bietet eine umfassende Sammlung von Sicherheitsmaßnahmen, die Organisationen bei der Implementierung eines Informationssicherheits-Managementsystems (ISMS) unterstützen.

Zu den Maßnahmen gehören die Entwicklung einer Sicherheitsrichtlinie, die Definition von Verantwortlichkeiten, das Management von Vermögenswerten, die Zugangskontrolle, die Kryptographie, die physische und umgebungsbezogene Sicherheit, die Sicherheit bei der Personalbeschaffung, die Verwaltung von Sicherheitsvorfällen und das Business Continuity Management.

Diese Maßnahmen dienen als Leitfaden für Organisationen, um ihre Sicherheitsziele zu erreichen und die Informationssicherheit zu gewährleisten.

Unternehmen, die von IT-Grundschutz profitieren können

Verschiedene Unternehmen in verschiedenen Branchen sollten in Betracht ziehen, das IT-Grundschutz-Konzept umzusetzen, insbesondere solche, die mit sensiblen Daten, öffentlichen Behörden und Organisationen mit hohen Sicherheitsanforderungen zu tun haben.

Durch die Einführung von IT-Grundschutz-Maßnahmen können diese Einrichtungen ihre Cybersicherheitsresilienz stärken und kritische Informationswerte schützen.

Unternehmen mit sensiblen Daten, Behörden und Unternehmen mit hohen Sicherheitsanforderungen sollten IT-Grundschutz umsetzen.

Erhöhen Sie die Sicherheit Ihrer Organisation mit unseren Cyber-Sicherheitsschulungen! Unsere Awareness-Schulungen für Mitarbeiter sind ein entscheidender Bestandteil des IT-Grundschutzes und helfen, das Sicherheitsbewusstsein im Unternehmen zu stärken. Durch gezielte Schulungen lernen Ihre Mitarbeiter, potenzielle Bedrohungen frühzeitig zu erkennen und angemessen darauf zu reagieren. Dies reduziert das Risiko von Cyberangriffen und Datenverstößen erheblich. Investieren Sie in die Sicherheit Ihrer IT-Systeme und schützen Sie Ihre sensiblen Informationen effektiv. Besuchen Sie cyber-security-schulung.de und erfahren Sie mehr über unsere maßgeschneiderten Schulungsangebote, die Ihre Organisation sicherer machen.

Fazit

IT-Grundschutz ist ein wichtiger Schritt zur Gewährleistung der Sicherheit und Integrität von IT-Systemen und Daten.

Es bietet einen strukturierten Ansatz für die Cybersicherheit, der Organisationen hilft, Cyberangriffe und Datenverstöße zu verhindern.

Durch die Implementierung von IT-Grundschutz-Maßnahmen können Unternehmen ihre Cybersicherheitsresilienz stärken und kritische Informationswerte schützen.

IT-Grundschutz ist ein wichtiger Teil der Cyber-Sicherheitsstrategie einer Organisation.

IT-Grundschutz ist ein entscheidender Schritt zur Gewährleistung der Sicherheit und Integrität von IT-Systemen und Daten in einer zunehmend digitalen Welt.

Er bietet Organisationen einen strukturierten und umfassenden Ansatz zur Cybersicherheit, der sowohl die Prävention von Cyberangriffen als auch den Schutz vor Datenverstößen fördert.

Durch die Implementierung von IT-Grundschutz-Maßnahmen können Unternehmen nicht nur ihre Cybersicherheitsresilienz stärken, sondern auch ihre kritischen Informationswerte effektiv schützen und ihre Wettbewerbsfähigkeit auf dem Markt erhöhen.

IT-Grundschutz ist ein wesentlicher Bestandteil der Cyber-Sicherheitsstrategie jeder Organisation, der hilft, die Einhaltung gesetzlicher Vorgaben zu sichern und das Vertrauen von Kunden und Partnern zu stärken.

Darüber hinaus unterstützt der IT-Grundschutz Unternehmen bei der kontinuierlichen Anpassung an neue Bedrohungen und technologischen Entwicklungen, indem er eine solide Basis für kontinuierliche Verbesserungen und Innovationen in der Informationssicherheit schafft.